Dlaczego aplikacje 2FA wygrywają z SMS-ami i e‑mailami

Hasło do konta przestaje być skuteczną ochroną w momencie, gdy trafi do wycieku, zostanie przechwycone z klawiatury lub odgadnięte metodą prostego zgadywania. Uwierzytelnianie dwuskładnikowe (2FA) dokłada drugi element logowania, który ma być niezależny od hasła i trudniejszy do skopiowania. Aplikacje 2FA – takie jak Google Authenticator, Aegis czy Authy – są obecnie jednym z najczęściej wybieranych sposobów na ten „drugi krok”.

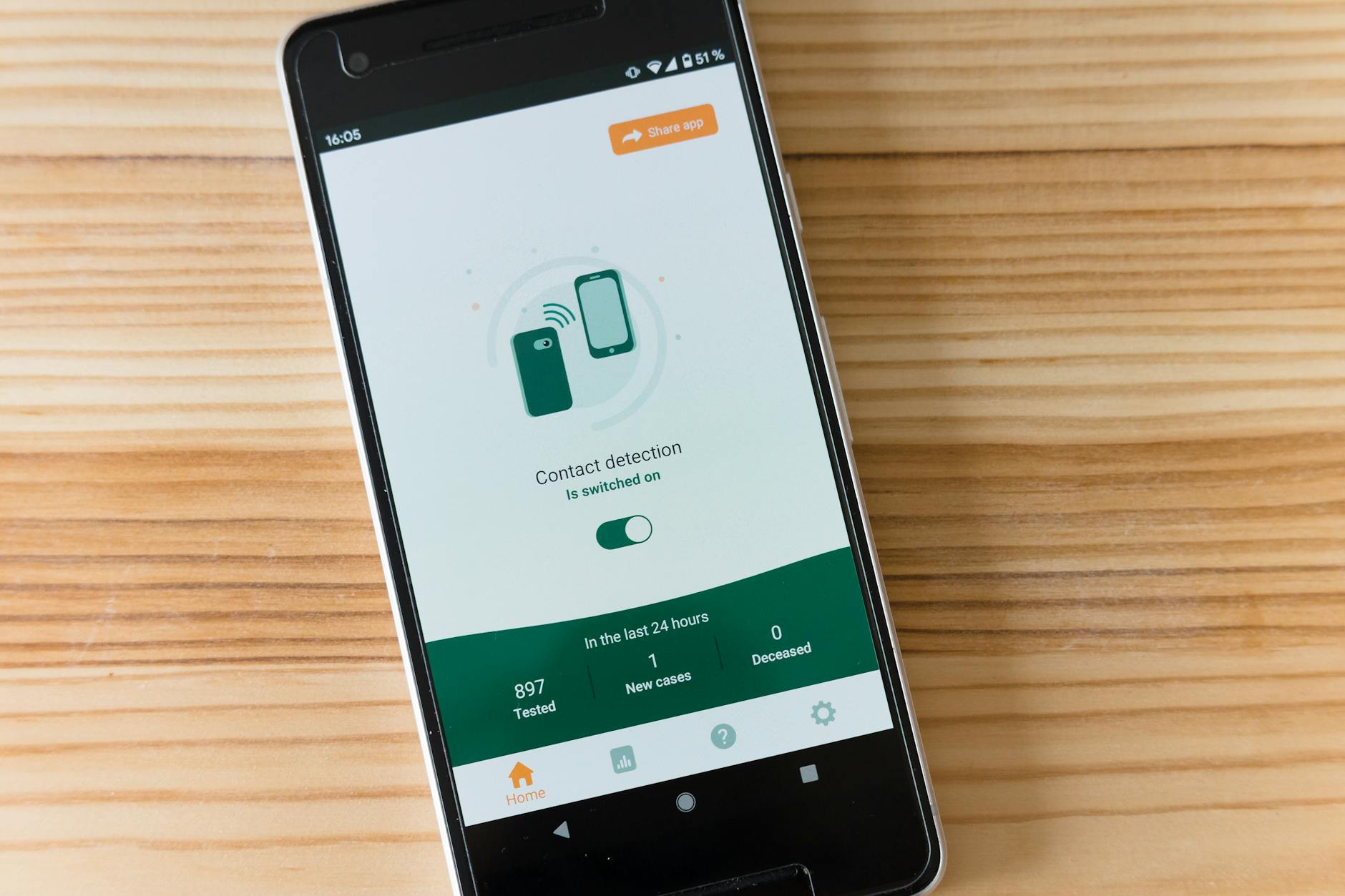

Większość serwisów oferuje kilka form 2FA: kody SMS, kody e‑mail, aplikacje TOTP, klucze sprzętowe U2F/WebAuthn oraz powiadomienia push. Na pierwszy rzut oka SMS wydaje się najwygodniejszy – numer telefonu ma każdy, powiadomienie przychodzi „samo”. To jednak tylko część obrazu, bo z punktu widzenia bezpieczeństwa SMS jest najsłabszym ogniwem całej układanki.

SMS, e‑mail, aplikacja TOTP, U2F/WebAuthn – co właściwie je różni

Najczęściej spotykane metody 2FA można ułożyć w prostą hierarchię od najsłabszych do najmocniejszych, przy założeniu standardowego scenariusza ataku (wyciek hasła, próba przejęcia konta zdalnie):

- SMS 2FA – kod jednorazowy wysyłany na numer telefonu. Wygodny, ale podatny na przejęcie numeru (SIM swapping), przekierowanie SMS-ów i ataki socjotechniczne. Operator telekomunikacyjny staje się „strażnikiem” naszych kont.

- E‑mail 2FA – kod trafia na skrzynkę pocztową. Jeśli ten sam e‑mail jest loginem do innych serwisów (a zwykle jest), jego przejęcie otwiera drogę do resetów haseł i przechwycenia kodów 2FA. Przy dobrej ochronie skrzynki e‑mail ten wariant bywa bezpieczniejszy niż SMS, ale i tak ma ograniczenia.

- Aplikacje TOTP/HOTP – generują kody jednorazowe na telefonie lub komputerze. Nie korzystają z sieci komórkowej ani z poczty e‑mail. Zmniejszają zależność od operatorów i dostawców e‑mail, ale wymagają sensownego podejścia do kopii zapasowych.

- Klucze sprzętowe U2F / WebAuthn (np. YubiKey, SoloKey) – zapewniają silne, kryptograficzne uwierzytelnianie powiązane z konkretnym fizycznym urządzeniem. Najwyższy poziom ochrony, ale mniej wygodny w codziennym życiu dla przeciętnego użytkownika.

- Powiadomienia push (np. Google Prompt, Microsoft Authenticator, Duo) – zamiast przepisywania kodu użytkownik akceptuje logowanie jednym tapnięciem. Wygodne, ale podatne na „zmęczenie powiadomieniami”, gdy atakujący zasypuje ofiarę prośbami o logowanie.

Aplikacje 2FA oparte na TOTP są rozsądnym kompromisem: dużo trudniej je sklonować niż SMS-a, a jednocześnie nie wymagają noszenia dodatkowego klucza sprzętowego. Ryzyko przenosi się z operatora komórkowego na właściciela telefonu: trzeba pilnować samego urządzenia i dostępu do aplikacji.

Dlaczego SMS 2FA potrafi zawieść w krytycznym momencie

Najpoważniejszy problem z SMS-ami to możliwość przejęcia numeru telefonu. Atakujący, podszywając się pod ofiarę, może przekonać infolinię operatora do wydania duplikatu karty SIM lub przekierowania połączeń i SMS-ów. W niektórych krajach takie ataki są bardzo częste, a procedury operatorów bywają dziurawe.

Drugi aspekt to przechwytywanie komunikacji. Stare systemy SS7, stosowane w infrastrukturze telekomunikacyjnej, mają znane luki pozwalające na podsłuchiwanie SMS-ów w specyficznych warunkach. To nie jest scenariusz dla przeciętnego włamywacza na osiedlu, ale dla dobrze zorganizowanego atakującego już jak najbardziej.

Trzecia kwestia to phishing na kody. Użytkownik, który nauczył się przepisywać kod z SMS-a do formularza logowania, często nie zastanawia się, czyj to formularz. Atakujący może sklonować stronę banku czy giełdy, wyłudzić login, hasło i kod SMS w jednym kroku, a następnie natychmiast użyć tych danych w prawdziwym serwisie. Sam fakt, że kod przyszedł SMS-em, nie oznacza, że operacja jest bezpieczna.

Kiedy SMS 2FA jest jeszcze „ok”, a kiedy to już duży błąd

Nie każda sytuacja wymaga tej samej klasy zabezpieczeń. Dla konta w sklepie z odzieżą SMS 2FA będzie więcej niż wystarczający: włamywacz może co najwyżej podmienić adres dostawy lub dane profilu. Przy koncie pocztowym, dostępie do bankowości czy giełdzie kryptowalut ryzyko konsekwencji jest tak duże, że utrzymywanie wyłącznie SMS-ów jako 2FA jest zwyczajnie nieodpowiedzialne.

Realistyczny układ sił wygląda często tak:

- jeśli serwis nie oferuje nic oprócz SMS – i tak lepiej włączyć SMS 2FA, niż nie mieć żadnego dodatkowego zabezpieczenia,

- jeśli w opcjach dostępna jest aplikacja TOTP – dla konta o wyższej wartości (poczta, bank, kryptowaluty, panele administracyjne) sensownie jest przełączyć się na aplikację,

- dla krytycznych ról administracyjnych (root w chmurze, główne konto firmowe) warto rozważyć klucze sprzętowe U2F/WebAuthn oprócz TOTP lub zamiast niego.

SMS pozostaje więc „awaryjnym minimum”, dobre raczej dla mniej ważnych serwisów lub jako dodatkowa warstwa (np. TOTP + SMS przy bardzo czułych operacjach). Ciężar bezpiecznego 2FA w praktyce przesuwa się na aplikacje generujące kody jednorazowe.

Aplikacje 2FA jako kompromis bezpieczeństwo–wygoda

Aplikacja 2FA nie jest panaceum na wszystkie zagrożenia, ale w porównaniu z SMS-ami znacząco utrudnia atak. Atakujący musiałby mieć fizyczny dostęp do telefonu lub kopię zaszyfrowanego pliku z tokenami i możliwość jego odszyfrowania. W wielu scenariuszach to wyraźnie podnosi poprzeczkę.

Jednocześnie aplikacje takie jak Google Authenticator, Aegis czy Authy są stosunkowo wygodne w codziennym użyciu: kody są zawsze pod ręką, działają offline, a konfiguracja kolejnych kont sprowadza się zwykle do zeskanowania kodu QR. Największe wyzwanie nie leży w samej obsłudze, lecz w bezpiecznej migracji i kopii zapasowej, szczególnie przy zmianie telefonu lub jego utracie.

Jak działa 2FA w aplikacjach TOTP – techniczny fundament bez lukru

Zrozumienie mechanizmu TOTP pozwala trzeźwiej ocenić obietnice producentów aplikacji 2FA. Wbrew marketingowi nie ma tu magii, tylko kilka prostych klocków: tajny klucz, czas i algorytm generujący kody.

Kody TOTP i HOTP – co je odróżnia

Większość aplikacji 2FA korzysta z protokołu TOTP (Time-Based One-Time Password). Kody generowane są na podstawie:

- wspólnego, tajnego klucza (tzw. secret lub seed),

- bieżącego czasu, zaokrąglonego do określonego interwału (zwykle 30 sekund),

- algorytmu kryptograficznego HMAC (najczęściej HMAC‑SHA1),

- prostej procedury skracania wyniku do 6 lub 8 cyfr.

HOTP to starsza odmiana, w której zamiast czasu wykorzystywany jest licznik zwiększany przy każdym użyciu. W praktyce TOTP całkowicie zdominował rynek aplikacji 2FA, ponieważ jest wygodniejszy: kody zmieniają się automatycznie co kilkadziesiąt sekund, bez synchronizacji liczników między klientem a serwerem.

Sekretny klucz w kodzie QR – co tam naprawdę jest

Podczas dodawania konta 2FA do aplikacji użytkownik skanuje kod QR. W środku najczęściej znajduje się adres w formacie otpauth://, który może wyglądć przykładowo tak:

otpauth://totp/NazwaSerwisu:login@example.com?secret=ABCDEF1234567890&issuer=NazwaSerwisu&digits=6&period=30

Kluczowe elementy:

- secret – właściwy tajny klucz, z którego generowane są kody,

- issuer i „nazwa” – opis konta widoczny w aplikacji,

- digits – liczba cyfr w kodzie (zwykle 6),

- period – długość interwału w sekundach (najczęściej 30).

Całe bezpieczeństwo danego wpisu 2FA sprowadza się do pilnowania, by klucz secret nigdy nie wyciekł. Jeśli ktoś zobaczy lub sfotografuje kod QR z konfiguracją konta, może dodać ten sam wpis do swojej aplikacji i generować identyczne kody jak właściciel. Kody TOTP nie są więc w żaden sposób powiązane z fizycznym urządzeniem – dowolne urządzenie z tym samym kluczem wygeneruje ten sam kod.

Rola zegara w telefonie i co się dzieje przy błędnym czasie

TOTP opiera się na czasie, więc aplikacja zakłada, że zegar systemowy telefonu jest zbliżony do czasu serwera. W większości implementacji dopuszczalne jest małe przesunięcie (zwykle jedna „krokowa” jednostka w przód i w tył, czyli ±30 sekund). Jeśli różnica jest większa, serwer przestaje akceptować kody.

Typowe sytuacje problematyczne:

- telefon bez dostępu do sieci przez dłuższy czas i ręcznie ustawiony czas,

- przestawienie strefy czasowej „na sztywno” i dołożenie do tego manualnej korekty,

- dziwne błędy po aktualizacji systemu lub odzyskaniu kopii z innego regionu.

Większość aplikacji TOTP po prostu korzysta z czasu systemowego, nie wykonując żadnej „magicznej” synchronizacji z zewnętrznym serwerem. Jeśli kody zaczynają być odrzucane bez wyraźnego powodu, pierwszym krokiem powinno być sprawdzenie ustawień daty i godziny oraz włączenie automatycznej synchronizacji czasu.

Ograniczenia TOTP: co chroni, a czego nie rusza

Popularne aplikacje 2FA wykorzystujące TOTP chronią przede wszystkim przed przejęciem hasła. Jeśli atakujący zna tylko hasło, ale nie ma dostępu do tajnego klucza 2FA, nie zaloguje się. To bardzo dużo, ale nie rozwiązuje wszystkich problemów.

Typowe ograniczenia:

- Brak powiązania z konkretnym urządzeniem – każdy telefon lub komputer, który posiada kopię klucza secret, generuje te same kody. W przeciwieństwie do U2F/WebAuthn, gdzie klucz sprzętowy generuje parę kluczy kryptograficznych unikalną dla danej strony, tutaj „sekret” można skopiować.

- Ograniczona ochrona przed phishingiem – użytkownik może bezrefleksyjnie wprowadzić poprawny kod TOTP na sfałszowanej stronie. Atakujący, który w czasie rzeczywistym przekazuje dane do prawdziwego serwisu, jest w stanie wykorzystać ten kod.

- Brak odporności na złośliwe oprogramowanie w telefonie – jeśli urządzenie jest zrootowane, zainfekowane lub atakujący ma jego pełny dostęp, może wyciągnąć dane z aplikacji 2FA lub przechwycić ekrany.

Aplikacja 2FA nie jest więc „tarczą absolutną”. Podnosi poziom bezpieczeństwa, ale nie zastąpi rozsądku, aktualnego systemu i ostrożności przy logowaniu. W szczególności nie rozwiązuje problemu phishingu – do tego potrzebne są albo klucze sprzętowe, albo mechanizmy FIDO/WebAuthn, które wiążą uwierzytelnianie z konkretną domeną.

Mity i skróty myślowe wokół aplikacji 2FA

Najczęstsze nieporozumienia wokół aplikacji 2FA to:

- „2FA w aplikacji chroni przed każdym atakiem” – nie chroni przed phishingiem w czasie rzeczywistym ani przed złośliwym oprogramowaniem na telefonie czy komputerze.

- „Open source = automatycznie bezpieczniejsze” – otwartość kodu ułatwia niezależne audyty, ale nie gwarantuje, że zostały przeprowadzone ani że ktoś je regularnie robi. Z drugiej strony zamknięty kod wymusza zaufanie do producenta.

- „Brak chmury = maksymalne bezpieczeństwo” – o ile rzeczywiście zmniejsza to powierzchnię ataku zdalnego, o tyle dramatycznie zwiększa ryzyko utraty tokenów 2FA, jeśli użytkownik nie robi rozsądnych kopii zapasowych.

Rzeczywiste bezpieczeństwo to zawsze suma kilku składników: technologii, konfiguracji i nawyków użytkownika. Sama aplikacja, nawet najlepsza, nie „odrobi za kogoś lekcji”.

Kryteria wyboru aplikacji 2FA: balans między wygodą, bezpieczeństwem i prywatnością

Porównując Google Authenticator, Aegis, Authy i inne alternatywy, warto najpierw ustalić priorytety: czy ważniejsza jest pełna kontrola nad danymi, czy wygodna chmura, czy może minimalna komplikacja w codziennym użyciu. Różne aplikacje celują w różne profile użytkowników i łatwo wpaść w pułapkę wyboru „pod czyjeś preferencje”, a nie swoje.

Otwartoźródłowe kontra zamknięte – na ile trzeba ufać dostawcy

Model zaufania i powierzchnia ataku

Spór „open source kontra zamknięte” zwykle przykrywa zasadniczą kwestię: komu tak naprawdę trzeba zaufać i w jakim zakresie. Przy aplikacjach 2FA chodzi o to, kto może mieć potencjalny dostęp do kluczy secret i w jakich okolicznościach.

W uproszczeniu można to rozłożyć na kilka warstw:

- dostawca aplikacji – czy ma techniczne możliwości odczytu kluczy (np. przez chmurę, backup, synchronizację),

- ekosystem urządzenia – system operacyjny, zabezpieczenia sprzętowe (TEE, Secure Enclave), poziom aktualizacji,

- chmura i infrastruktura towarzysząca – serwery, funkcje „ułatwiające życie” (synchronizacja, odzysk konta) i to, jak są zaimplementowane,

- użytkownik – jego nawyki, hasła główne, kopie zapasowe, rootowanie telefonu.

Aplikacje otwartoźródłowe (jak Aegis) pozwalają zweryfikować, jak działają i gdzie trafiają dane, ale przeciętny użytkownik i tak tego kodu nie przeanalizuje. Z drugiej strony zamknięte aplikacje (jak Authy czy Google Authenticator) wymagają zaufania, że deklaracje z polityki prywatności pokrywają się z praktyką. W obydwu przypadkach model zagrożeń jest ważniejszy niż etykietka „open source”. Jeśli główne ryzyko to np. atak ze strony zewnętrznej korporacji lub wymuszenia państwowe – brak chmury i otwarty kod będą miały inny ciężar niż przy domowej ochronie poczty i Facebooka.

Kopia zapasowa: bezpieczeństwo kontra odporność na utratę telefonu

Najtrudniejszy wybór dotyczy zwykle kopii zapasowych. Bez backupu zgubiony lub zniszczony telefon oznacza utratę tokenów 2FA i często konieczność żmudnego odzyskiwania dostępu do usług. Z kolei zbyt „wygodne” kopie w chmurze zwiększają powierzchnię ataku. W praktyce funkcjonuje kilka podejść:

- Brak backupu, tylko kody ratunkowe serwisów – maksymalna separacja, ale każda zmiana telefonu to operacja ratunkowa dla kilkunastu kont. Działa tylko dla bardzo zdyscyplinowanych użytkowników, którzy przechowują kody awaryjne równie starannie jak dokumenty tożsamości.

- Lokalna kopia zaszyfrowanego sejfu (np. eksport z Aegis) – kompromis. Plik jest szyfrowany hasłem lub kluczem, który utrzymujemy poza telefonem (np. w menedżerze haseł). Przeniesienie na nowy telefon wymaga świadomej operacji, ale nie zależy od cudzej chmury.

- Synchronizacja przez chmurę dostawcy (Authy, Google z włączonym backupem) – najwygodniejszy wariant, zeroobsługowy przy zmianie urządzenia, kosztem powierzenia metadanych i przynajmniej części logiki dostawcy. Szczegóły implementacji (hasło lokalne vs. klucz na serwerze) mają tu kluczowe znaczenie.

Przy większej liczbie kont 2FA brak jakiejkolwiek kopii przestaje być realną opcją. Znacznie rozsądniejsze jest zrobienie jednej, dobrze zabezpieczonej kopii niż liczenie na to, że telefon „nigdy nie zginie”. W połączeniu z menedżerem haseł i zaszyfrowanym archiwum da się osiągnąć sensowny balans.

Wygoda na co dzień: szybkość, organizacja, integracje

Kiedy tokenów przybywa, irytujące drobiazgi zaczynają mieć znaczenie. Dla użytkownika, który ma pięć kont 2FA, wybór aplikacji często jest obojętny. Dla administratora z kilkudziesięcioma wpisami czy pentestera z setkami – już nie.

Cechy, które w praktyce robią różnicę:

- Grupowanie i tagi – możliwość logicznego podziału wpisów (np. „prywatne”, „praca”, „serwery produkcyjne”) i szybkie filtrowanie.

- Wyszukiwarka – przy dużej liczbie tokenów przewijanie listy w kółko jest po prostu nieefektywne.

- Autoukrywanie kodów i tryb prywatny – przy pracy w open space lub na spotkaniach sensowne jest, by kody nie świeciły na ekranie cały czas.

- Import/eksport – przy zmianie aplikacji lub migracji między telefonami bez chmury możliwość zrobienia zaszyfrowanego eksportu bardzo upraszcza życie.

- Obsługa wielu algorytmów – część usług używa np. SHA‑256, niestandardowych długości kodów czy innych okresów; lepsze aplikacje radzą sobie z tym bez kombinowania.

Na poziomie codziennej wygody różnice między Google Authenticator, Aegis i Authy są mniejsze niż między samymi modelami backupu, ale przy intensywnym użyciu wyraźnie widać, które aplikacje są pisane „pod realne scenariusze”, a które zatrzymały się na wymaganiach sprzed dekady.

Google Authenticator – standard de facto z kilkoma niewidocznymi ostrzami

Google Authenticator przez lata był dla wielu osób synonimem aplikacji 2FA. Prosty interfejs, brak reklam, zaufany dostawca – to wystarczyło, żeby stał się pierwszym wyborem. Z czasem konkurencja nadgoniła, a sam Authenticator, mimo kilku aktualizacji (w tym wprowadzenia backupu w chmurze Google), nadal ma kilka istotnych ograniczeń.

Minimalizm i prostota interfejsu

Interfejs Google Authenticator jest skrajnie prosty: lista kont z nazwą i zmieniającym się kodem. Dla użytkownika, który traktuje 2FA jako „konieczny dodatek”, to często zaleta. Nie ma rozbudowanych ustawień, nie ma komplikacji, kody po prostu działają.

Problem pojawia się przy większej liczbie wpisów:

- brak grup i tagów utrudnia logiczne pogrupowanie kont,

- oznaczenia często są nieprecyzyjne (ta sama nazwa usługi dla kilku środowisk),

- wyszukiwanie jest podstawowe, a edycja opisów ograniczona.

Dla kilku kont – akceptowalne. Dla kilkudziesięciu – robi się chaos, który zachęca do utrzymywania tokenów na osobnych urządzeniach, co z kolei bywa trudne w długim okresie.

Bezpieczeństwo: brak PIN‑u i szyfrowania aplikacyjnego

Kluczowy zarzut wobec Google Authenticatora dotyczy ochrony lokalnej. Aplikacja nie stosuje własnego PIN‑u ani hasła głównego. Ochrona opiera się więc całkowicie na blokadzie systemu (PIN, wzór, biometrii). Jeśli ktoś odblokuje telefon (bo np. PIN był prosty lub został podejrzany), kody 2FA są w zasadzie „na widelcu”.

Część danych może być chroniona przez mechanizmy systemowe (np. szyfrowanie dysku, przestrzeń zaszyfrowana na poziomie Androida), ale z punktu widzenia użytkownika brak dodatkowej warstwy zabezpieczeń oznacza większą zależność od konfiguracji samego systemu. Dla niektórych to kompromis akceptowalny, bo upraszcza użycie. Dla innych – powód, by szukać alternatywy, która ma odrębne hasło do sejfu z tokenami.

Synchronizacja i chmura Google – co faktycznie się zmieniło

Przez długi czas Google Authenticator nie miał żadnej sensownej opcji backupu. Migracja na nowy telefon wymagała równoległego dostępu do starego urządzenia i przechodzenia przez procesy „przepinania” kodów QR lub używania specjalnej funkcji transferu między telefonami. Dla wielu użytkowników oznaczało to traumatyczne weekendy z supportem różnych usług.

Wprowadzenie synchronizacji z kontem Google rozwiązało ten problem, ale w zamian pojawiły się nowe znaki zapytania. Dane z aplikacji są powiązane z kontem Google, co:

- ułatwia odzyskanie tokenów przy zmianie telefonu lub jego utracie,

- tworzy dodatkowy wektor ataku – kompromitacja konta Google może w praktyce dać dostęp również do 2FA.

Google deklaruje odpowiednie zabezpieczenia po stronie serwera, ale z perspektywy modelu zaufania sytuacja jest jasna: tajne klucze 2FA wychodzą poza urządzenie. Dla kogoś, kto za wszelką cenę chce utrzymać tokeny tylko lokalnie, to dyskwalifikująca cecha; dla użytkownika, który obawia się raczej zgubienia telefonu niż ataku na infrastrukturę Google, może być wręcz zaletą.

Brak eksportu do standardowego formatu

Kolejny praktyczny problem to utrudniony eksport. Google Authenticator pozwala przenosić tokeny między urządzeniami Google Authenticator, ale już migracja do innej aplikacji wymaga kombinacji (np. skanowania kodów QR wygenerowanych podczas transferu, używania narzędzi pośrednich albo ręcznego przepisywania sekretów, o ile jeszcze są gdzieś widoczne).

To klasyczny przykład „delikatnego przywiązania” do ekosystemu. Teoretycznie da się uciec, praktycznie mało kto będzie chciał tracić na to czas. Jeśli ktoś planuje testować różne aplikacje 2FA lub świadomie zmieniać rozwiązania, łatwiejszym startem jest narzędzie, które od początku umożliwia szyfrowany eksport w popularnym formacie.

Kiedy Google Authenticator ma sens

Google Authenticator nadal bywa rozsądnym wyborem w kilku scenariuszach:

- proste zastosowania z kilkoma ważnymi kontami (poczta, bank, platforma społecznościowa),

- użytkownicy bardzo przywiązani do ekosystemu Google i gotowi zaakceptować zależność od konta Google,

- telefony bezrootowe, regularnie aktualizowane, z silną blokadą ekranu i włączonym szyfrowaniem pamięci.

Przy większych wymaganiach bezpieczeństwa – szczególnie, gdy w grę wchodzi dostęp do infrastruktury firmowej, krytycznych zasobów lub po prostu niechęć do trzymania tak wrażliwych danych w chmurze Google – lepiej spojrzeć w stronę aplikacji z lokalnym sejfem i jasno opisanym mechanizmem szyfrowania.

Aegis Authenticator – otwarty sejf z mocnym akcentem na lokalne bezpieczeństwo

Aegis zdobył popularność głównie wśród użytkowników Androida, którzy chcieli więcej kontroli niż oferuje Google Authenticator. Kluczowe założenie: wszystkie tokeny są przechowywane lokalnie, w zaszyfrowanym sejfie, zabezpieczonym oddzielnym hasłem lub biometrią. Brak chmury dostawcy jest tu cechą, a nie niedoróbką.

Sejf z osobnym hasłem i szyfrowaniem

Podstawowa różnica względem wielu konkurentów polega na tym, że Aegis wymusza przemyślenie kwestii hasła głównego. Można skorzystać z biometrii lub systemowego PIN‑u, ale sercem ochrony jest hasło do sejfu, z którego wyprowadzany jest klucz szyfrujący bazę danych z tokenami.

Praktyczne konsekwencje:

- nawet jeśli ktoś odblokuje telefon, nie zobaczy tokenów bez hasła do sejfu,

- eksport bazy (backup) jest szyfrowany tym samym mechanizmem, więc można go bez większych obaw przechowywać np. w chmurze ogólnego przeznaczenia,

- siła ochrony zależy bezpośrednio od jakości hasła – słabe hasło główne redukuje przewagę nad prostszymi rozwiązaniami.

Dla części użytkowników dodatkowe hasło jest irytujące, ale przy tokenach o dużej wartości (dostępy administracyjne, portfele kryptowalut, panele produkcyjne) taka warstwa bywa jedynym realnym zabezpieczeniem przed skutkami fizycznej utraty urządzenia.

Lokalny backup i eksport – kontrola bez zamknięcia

Aegis stawia na model „lokalny, ale przenośny”. Nie ma własnej chmury, jednak oferuje kilka trybów backupu:

- ręczny eksport zaszyfrowanego sejfu do pliku,

- automatyczny backup do wybranego katalogu (który można zsynchronizować np. przez Nextcloud, Syncthing, Dysk Google czy inne rozwiązanie),

- eksport pojedynczych wpisów lub całej bazy w formacie kompatybilnym z innymi aplikacjami.

Takie podejście sprawia, że użytkownik sam wybiera zaufaną infrastrukturę: może trzymać backupy tylko na pendrive’ach, może używać własnego serwera, może zaufać popularnej chmurze – ale z dodatkową warstwą szyfrowania po swojej stronie.

Organizacja i obsługa większej liczby kont

Aegis wyraźnie celuje w osoby, które mają więcej niż kilka tokenów. Stąd obecność funkcji, które w prostszych aplikacjach bywają pomijane:

- grupy i foldery – pozwalają podzielić tokeny według projektu, firmy, środowiska lub dowolnego innego klucza,

- wyszukiwarka i sortowanie – realnie używalne przy kilkudziesięciu czy kilkuset wpisach,

- notatki i własne opisy – przydają się, gdy ta sama usługa występuje w kilku regionach lub środowiskach (np. „AWS – produkcja”, „AWS – staging”).

Takie „drobiazgi” nie są spektakularne marketingowo, ale w codziennej pracy sysadmina czy konsultanta bezpieczeństwa robią różnicę między uporządkowaną listą a nieczytelnym zbiorem przypadkowych nazw.

Model prywatności: brak chmury, ale większa odpowiedzialność użytkownika

Brak własnej chmury oznacza, że Aegis nie wysyła kluczy secret na serwery producenta – w ogóle nie ma z czym ich kojarzyć. To minimalizuje ryzyko masowego wycieku po stronie dostawcy, ale jednocześnie przerzuca ciężar na użytkownika. Jeśli ktoś:

- nie robi backupów,

Konsekwencje braku chmury: utrata urządzenia naprawdę boli

Scenariusz zgubionego lub zniszczonego telefonu przy Aegisie jest bezlitosny. Jeśli użytkownik:

- nie skonfigurował żadnego automatycznego backupu,

- nie wykonał ręcznego eksportu sejfu,

- nie ma alternatywnych metod logowania (kody zapasowe, klucze U2F, dodatkowe urządzenie 2FA),

to odzyskanie dostępu do wielu usług może oznaczać żmudną wymianę maili z supportem, weryfikację tożsamości i – w skrajnych przypadkach – całkowitą utratę konta. Przy kilku serwisach da się to przeżyć; przy kilkudziesięciu logowanie „na nowo” bywa miesiącami odczuwalnym kosztem.

Rozsądny kompromis to połączenie dobrego backupu Aegisa z rezerwową metodą 2FA dla kluczowych usług: wydrukowane kody zapasowe w sejfie, drugi telefon z minimalnym zestawem tokenów do kont „krytycznych”, a czasem nawet fizyczny klucz FIDO2 jako plan B.

Model zaufania do Aegisa i otwarty kod

Aegis jest projektem open source, co w kontekście aplikacji bezpieczeństwa ma praktyczne skutki. Kod można przejrzeć, skompilować samodzielnie, a społeczność ma szansę wyłapać poważniejsze błędy implementacyjne. Nie oznacza to automatycznie, że każda linijka była audytowana przez ekspertów, ale obniża próg zaufania „w ciemno” w porównaniu z zamkniętymi aplikacjami.

Trzeba jednak rozróżnić kilka poziomów zaufania:

- zaufanie do projektu – czy architektura jest sensowna (lokalne szyfrowanie, brak własnej chmury),

- zaufanie do implementacji – czy nie ma oczywistych błędów bezpieczeństwa,

- zaufanie do dystrybucji – czy paczka z Google Play lub F-Droida faktycznie odpowiada temu, co jest w repozytorium.

Osoby szczególnie ostrożne instalują Aegisa z F-Droida lub budują z kodu źródłowego. Dla większości użytkowników to przesada, ale świadomość tych warstw zaufania pomaga unikać myślenia „open source = automatycznie bezpieczne”.

Gdzie Aegis jest mocny, a gdzie zaczyna brakować funkcji

Najlepiej sprawdza się w środowiskach, gdzie liczy się lokalne bezpieczeństwo i kontrola nad kopiami zapasowymi:

- specjaliści IT i bezpieczeństwa, którzy i tak utrzymują własną infrastrukturę (NAS, Nextcloud, Syncthing),

- użytkownicy niechętni wysyłaniu kluczy 2FA do chmury dużych dostawców,

- osoby zarządzające większą liczbą kont, potrzebujące porządku i funkcji kategoryzacji.

Słabsze strony ujawniają się tam, gdzie oczekuje się „magicznej” synchronizacji bez myślenia o backupach: użytkownicy przyzwyczajeni do automatyki i bezrefleksyjnego przenoszenia się między urządzeniami mogą zwyczajnie zapomnieć o eksporcie sejfu. Dla nich wygodniejsza może być aplikacja z natywną chmurą – oczywiście kosztem dodatkowego wektora zaufania.

Authy – wygoda chmury i synchronizacja między urządzeniami

Authy jest często pierwszym krokiem poza Google Authenticator dla osób, które chcą czegoś „podobnego, ale wygodniejszego”. Domyślnie opiera się na chmurowym koncie powiązanym z numerem telefonu, co umożliwia synchronizację tokenów między wieloma urządzeniami (smartfon, tablet, komputer). Z punktu widzenia użyteczności to duży krok naprzód; z punktu widzenia modelu zaufania – dodatkowa powierzchnia ryzyka.

Chmurowa kopia tokenów – co naprawdę oznacza „encrypted backup”

Authy reklamuje szyfrowane kopie w chmurze. W praktyce oznacza to, że baza tokenów jest szyfrowana hasłem/kluczem po stronie klienta, a zaszyfrowana wersja ląduje na serwerach Twilio (właściciela Authy). Teoretycznie dostawca nie powinien móc odczytać zawartości bez znajomości hasła.

Istotne pytania, które zwykle pozostają przemilczane w materiałach marketingowych:

- jak silny jest mechanizm wyprowadzania klucza z hasła (KDF, liczba iteracji, parametry),

- czy i w jakim zakresie stosowane są dodatkowe metadane (np. identyfikatory urządzeń),

- co stanie się, gdy użytkownik zapomni hasła do zaszyfrowanego backupu (zazwyczaj brak możliwości odzyskania; to cena prawdziwego szyfrowania klient–serwer).

Dla przeciętnego użytkownika różnica sprowadza się do prostego wyboru: albo wygoda automatycznego odtwarzania tokenów z chmury Authy, albo lokalny model typu Aegis, w którym pełna odpowiedzialność za kopie spada na niego. „Encrypted backup” nie oznacza tu magii, tylko kolejny klucz, o który trzeba zadbać.

Rejestracja przez numer telefonu i konsekwencje tego wyboru

Authy od początku korzysta z numeru telefonu jako głównego identyfikatora konta. To wygodne – nie trzeba pamiętać dodatkowego loginu – ale generuje kilka problemów:

- zmiana numeru telefonu może wymagać dodatkowych kroków i bywa kłopotliwa,

- istnieje powiązanie między tożsamością telefoniczną a kontem 2FA,

- teoretyczne ryzyko ataku typu SIM swap (przejęcie numeru) może otworzyć drzwi do resetów i aktywacji nowych urządzeń, jeśli konfiguracja bezpieczeństwa Authy jest słaba.

Nie chodzi o to, że każdy użytkownik Authy padnie ofiarą ataku na kartę SIM, ale dla osób działających w środowiskach o podwyższonym ryzyku (aktywiści, dziennikarze śledczy, administratorzy krytycznych systemów) ten model identyfikacji jest po prostu gorszy od podejścia „lokalny sejf odcięty od telekomu”.

Wielourządzeniowość: wygoda, która wymaga dyscypliny

Synchronizacja między telefonem a desktopem jest jednym z głównych atutów Authy. Kody pojawiają się automatycznie na każdym autoryzowanym urządzeniu, co rozwiązuje wiele codziennych niedogodności – szczególnie przy pracy zdalnej i częstym logowaniu do paneli administracyjnych.

Ta wygoda ma jednak drugą stronę. Im więcej urządzeń jest dopuszczonych do konta Authy, tym:

- większa szansa, że jedno z nich będzie słabiej zabezpieczone (stary laptop, telefon bez aktualizacji),

- trudniej utrzymać aktualną listę „zaufanych” urządzeń,

- większy potencjalny obszar kompromitacji w razie włamania do któregoś z nich.

Konieczne staje się okresowe przeglądanie listy urządzeń i usuwanie tych, które nie są już używane. W praktyce robi to niewielki odsetek użytkowników. Reszta żyje w przekonaniu, że „skoro działa, to jest bezpieczne”, co przy aplikacji 2FA bywa zbyt optymistycznym założeniem.

Powiadomienia push i „potwierdź logowanie”

Jedną z funkcji wyróżniających Authy na tle klasycznych aplikacji TOTP są powiadomienia push do zatwierdzania logowania (tam, gdzie usługodawca je obsługuje). Zamiast przepisywać kod, użytkownik widzi na ekranie informację o próbie logowania i wciska „autoryzuj” lub „odrzuć”.

To ogromne ułatwienie, ale też pole do nadużyć socjotechnicznych. Powszechny problem to tzw. push fatigue – napastnik inicjuje wiele prób logowania, co generuje serię powiadomień, a znużony użytkownik w końcu akceptuje jedno „żeby się odczepiło”. Bez nawyku patrzenia na szczegóły (kraj, IP, typ urządzenia) taki system staje się tylko nieco ładniejszą formą kodu SMS.

Brak pełnej przejrzystości i zamknięty ekosystem

W przeciwieństwie do Aegisa, Authy jest oprogramowaniem zamkniętym. Użytkownik bazuje na deklaracjach dostawcy co do sposobu szyfrowania, przechowywania danych i procedur bezpieczeństwa. Firma Twilio działa na rynku od lat, obsługuje duże podmioty i nie jest „jednodniowym startupem”, co obniża ryzyko skrajnych nadużyć, ale nadal pozostaje to zaufanie do czarnej skrzynki.

Dodatkowo dochodzi aspekt przywiązania do platformy. Migracja z Authy do innej aplikacji bywa uciążliwa: nie ma wygodnego, jednoklikowego eksportu wszystkich tokentów w otwartym, zaszyfrowanym formacie. W wielu przypadkach kończy się to powolnym, ręcznym przenoszeniem kont – dokładnie tym, przed czym miała chronić wygoda chmury.

Kiedy Authy ma sens, a kiedy lepiej wybrać coś innego

Authy zwykle sprawdza się u osób, które:

- korzystają z wielu urządzeń jednocześnie i często je zmieniają,

- cenią automatyczne przywracanie tokenów po wymianie telefonu,

- są skłonne powierzyć infrastrukturze zewnętrznej zarówno kopię tokenów, jak i proces synchronizacji.

Dla użytkowników z większymi wymaganiami operacyjnymi (firmy, zespoły DevOps, osoby z podwyższonym ryzykiem ataku ukierunkowanego) lepszy bywa model z minimalnym zewnętrznym zaufaniem: lokalne sejfy typu Aegis, KeePassXC z wtyczkami TOTP, a dla kluczowych dostępów – fizyczne klucze bezpieczeństwa.

Alternatywy dla trójki: open source, menedżery haseł i klucze sprzętowe

Google Authenticator, Aegis i Authy to tylko wycinek ekosystemu. Dobór narzędzia rzadko kończy się na jednej aplikacji – szczególnie, gdy w grę wchodzą potrzeby zespołowe i integracja z istniejącym środowiskiem.

Inne aplikacje TOTP: andOTP, FreeOTP, Raivo, Ente Auth i spółka

W segmencie klasycznych aplikacji TOTP funkcjonuje kilka wartych uwagi rozwiązań:

- andOTP – popularny na Androidzie, zbliżony filozofią do Aegisa (lokalne szyfrowanie, eksport, otwarty kod), choć mniej aktywnie rozwijany; bywa wybierany z przyzwyczajenia

- FreeOTP / FreeOTP+ – prosty, otwartoźródłowy, bez chmury, ale z dość surowym interfejsem i ograniczoną funkcjonalnością organizacyjną,

- Raivo OTP (iOS/macOS) – nacisk na prywatność i prostotę, możliwość synchronizacji przez iCloud, ale zamknięty ekosystem Apple ogranicza grupę odbiorców,

- Ente Auth – nowszy gracz, stawiający na szyfrowanie end-to-end i multiplatformowość, częściowo komercyjny, łączący cechy Aegisa (bezpieczeństwo) i Authy (synchronizacja).

Wybór między nimi zwykle sprowadza się do trzech pytań: czy musi być open source, czy ma mieć chmurę, oraz czy musi działać na konkretnym systemie (iOS, Android, desktop). W przypadku organizacji często dochodzi jeszcze kwestia modelu licencjonowania i wsparcia komercyjnego.

2FA w menedżerach haseł: wygoda jednego „sejfu na wszystko”

Coraz więcej menedżerów haseł (Bitwarden, 1Password, KeePassXC z wtyczkami) oferuje wbudowaną obsługę TOTP. Na pozór to idealne rozwiązanie: wszystkie dane logowania – hasła i kody 2FA – lądują w jednym, dobrze zabezpieczonym sejfie, często z synchronizacją między urządzeniami.

Problem w tym, że takie podejście konsoliduje ryzyko. Jeśli ktoś przejmie dostęp do sejfu (np. przez phishing, malware, błąd konfiguracyjny), ma od razu i hasła, i tokeny. Znika jedna z głównych zalet 2FA: separacja czynników.

Rozsądne użycie 2FA w menedżerach haseł wygląda więc raczej tak:

- kody TOTP w sejfie tylko dla mniej wrażliwych usług lub kont testowych,

- dla kont krytycznych – osobna aplikacja 2FA lub klucz sprzętowy,

- dodatkowo twarde 2FA do samego menedżera (np. FIDO2, WebAuthn).

W praktyce wiele osób wrzuca „wszystko do jednego koszyka”, bo jest wygodniej. Z punktu widzenia atakującego to wymarzona sytuacja: jedno skuteczne włamanie wystarcza, by wyłączyć większość zabezpieczeń.

Klucze sprzętowe FIDO2/U2F jako inna liga bezpieczeństwa

TOTP w aplikacjach ma swoje ograniczenia: kod można podejrzeć, przepisać, przekazać dalej, przechwycić w czasie rzeczywistym. Klucze sprzętowe (YubiKey, SoloKey i podobne) działają inaczej – rezydują fizycznie w kieszeni użytkownika i wykonują kryptografię na pokładzie urządzenia, bez ujawniania klucza prywatnego.

W modelu FIDO2/WebAuthn serwis nie przechowuje „sekretu do odtworzenia kodu”, lecz publiczny klucz. Phishing jest znacznie trudniejszy: klucz sprzętowy sprawdza domenę i nie uwierzytelni się wobec fałszywej strony, która udaje bank lub panel chmurowy. To realnie inny poziom ochrony niż przepisanie sześciocyfrowego kodu.

Ograniczenia też są konkretne:

- nie wszystkie serwisy wspierają FIDO2/U2F – w wielu branżach nadal dominuje TOTP lub SMS,

Najczęściej zadawane pytania (FAQ)

Czy aplikacje 2FA naprawdę są bezpieczniejsze niż SMS i e‑mail?

Aplikacje 2FA oparte na TOTP (np. Google Authenticator, Aegis, Authy) zwykle dają wyższy poziom bezpieczeństwa niż SMS czy e‑mail, bo nie polegają na sieci komórkowej ani skrzynce pocztowej. Atakujący nie przejmie ich „zdalnie” tak łatwo jak numeru telefonu czy konta e‑mail, musi albo mieć dostęp do telefonu, albo do kopii tajnych kluczy.

To nie znaczy, że są nie do złamania – ryzyko przesuwa się w stronę bezpieczeństwa samego urządzenia (blokada ekranu, szyfrowanie, kopie zapasowe). Przy standardowych scenariuszach ataku (wyciek hasła, phishing, próby przejęcia konta zdalnie) aplikacje TOTP wypadają jednak wyraźnie lepiej od SMS‑ów.

Kiedy SMS jako 2FA jest jeszcze akceptowalny, a kiedy to zły pomysł?

SMS jako drugi składnik bywa wystarczający przy mało wrażliwych kontach, np. sklep z ubraniami czy forum, gdzie potencjalna szkoda jest ograniczona. Jeżeli serwis nie oferuje żadnej innej formy 2FA, włączenie SMS‑u zwykle i tak jest lepsze niż pozostanie tylko przy haśle.

Przy kontach krytycznych – poczta, bankowość, giełdy kryptowalut, panele administracyjne – opieranie się wyłącznie na SMS‑ach jest już realnym ryzykiem. Tu rozsądniej jest przełączyć się na aplikację TOTP, a w najbardziej wrażliwych przypadkach dołożyć klucze sprzętowe U2F/WebAuthn.

Na czym polega różnica między SMS 2FA, e‑mailem, aplikacją TOTP i kluczem U2F?

Kluczowa różnica to to, gdzie „mieszka” drugi składnik i kto musi zostać oszukany, żeby go przejąć. Przy SMS‑ie bramką jest operator komórkowy (SIM swapping, przekierowanie numeru), przy e‑mailu – dostawca poczty i bezpieczeństwo samej skrzynki. Aplikacje TOTP trzymają sekrety lokalnie na urządzeniu, a klucze U2F/WebAuthn wiążą logowanie z konkretnym fizycznym kluczem kryptograficznym.

W uproszczeniu hierarchia wygląda zwykle tak (od najsłabszej do najsilniejszej metody w typowych scenariuszach): SMS → e‑mail → aplikacje TOTP/HOTP → klucze U2F/WebAuthn. Powiadomienia push (np. Google Prompt) są wygodne, ale mogą być podatne na „męczenie powiadomieniami”, gdy ktoś zasypuje ofiarę prośbami o zatwierdzenie logowania.

Jak działa aplikacja 2FA typu Google Authenticator czy Aegis od strony technicznej?

Aplikacje TOTP korzystają z tajnego klucza (secret), aktualnego czasu i algorytmu HMAC (zazwyczaj HMAC‑SHA1). Co określony interwał (zwykle 30 sekund) obliczany jest nowy kod, który skracany jest do 6–8 cyfr. Serwer, który zna ten sam sekret, jest w stanie sprawdzić, czy przesłany kod zgadza się z tym, co powinno zostać wygenerowane w danym przedziale czasowym.

Podczas dodawania 2FA do aplikacji skanowany jest kod QR w formacie otpauth://. W środku jest przede wszystkim secret oraz parametry takie jak liczba cyfr i długość interwału. Cała ochrona opiera się na tym, żeby ten secret nie wyciekł – kto go ma, ten może generować identyczne kody na dowolnym urządzeniu.

Czy kody z aplikacji 2FA są powiązane z konkretnym telefonem?

Same kody TOTP nie są w żaden sposób „magicznie” powiązane z urządzeniem. Jeśli ktoś skopiuje tajny klucz (np. sfotografuje kod QR podczas konfiguracji), może dodać to samo konto do swojej aplikacji i generować identyczne kody jak właściciel telefonu. Telefon jest jedynie nośnikiem sekretu.

To dlatego tak istotne jest, by nie udostępniać zrzutów ekranu z kodami QR, nie przechowywać ich w chmurze w postaci niezaszyfrowanej i chronić samą aplikację (PIN, hasło, szyfrowanie). Niektóre aplikacje, jak Aegis, potrafią dodatkowo zaszyfrować swoją bazę tokenów, co utrudnia ich skopiowanie.

Co jest bezpieczniejsze: Google Authenticator, Aegis czy Authy?

Różnice dotyczą głównie zarządzania kopiami zapasowymi i modelem zaufania. Google Authenticator długo nie miał wygodnych, szyfrowanych backupów; Aegis stawia na lokalne, zaszyfrowane kopie, które użytkownik sam przenosi; Authy oferuje synchronizację między urządzeniami przez chmurę, co jest wygodne, ale wymaga zaufania do dostawcy i dobrej ochrony konta.

Przy założeniu poprawnej konfiguracji i rozsądnego obchodzenia się z kopiami sekretów, wszystkie trzy mogą być „wystarczająco bezpieczne” dla przeciętnego użytkownika. Osoby bardzo wyczulone na prywatność zwykle preferują rozwiązania z pełną kontrolą nad backupem (np. Aegis), kosztem mniejszej wygody przy migracjach.

Czy wystarczy mieć 2FA włączone wszędzie, gdzie się da?

Sam fakt włączenia 2FA jest dużym krokiem naprzód, ale nie rozwiązuje wszystkiego. Przy słabej metodzie (tylko SMS), braku kopii zapasowych kodów czy podatności na phishing nadal można stracić konto. Znaczenie ma także to, jak bardzo krytyczne są dane w danym serwisie i jakiego atakującego się realnie spodziewasz.

Rozsądniejsze podejście to dopasowanie metody 2FA do wagi konta: dla mało istotnych usług może wystarczyć SMS, dla ważnych – aplikacja TOTP, a dla ról administracyjnych i dostępu do dużych środków finansowych – klucz sprzętowy plus aplikacja jako rezerwowy mechanizm logowania.

Co warto zapamiętać

- Hasło samo w sobie jest zbyt słabą ochroną – przy wycieku, przechwyceniu z klawiatury czy prostym zgadywaniu potrzebny jest drugi, niezależny składnik logowania.

- SMS jako 2FA jest najsłabszym wariantem: podatny na przejęcie numeru (SIM swapping), przekierowanie SMS-ów i socjotechnikę wobec operatora, który de facto staje się „strażnikiem” naszych kont.

- E‑mail 2FA bywa bezpieczniejszy niż SMS, ale przejęcie skrzynki (często używanej także jako login i do resetów haseł) otwiera dostęp zarówno do kont, jak i kodów 2FA – jedna luka może pociągnąć za sobą całą resztę.

- Aplikacje 2FA oparte na TOTP stanowią rozsądny kompromis: kody generowane są lokalnie, bez zależności od sieci komórkowej i poczty, co znacząco utrudnia atak, choć przenosi ryzyko na właściciela telefonu (utrata urządzenia, brak kopii zapasowej).

- Klucze sprzętowe U2F/WebAuthn dają najwyższy poziom ochrony (silne uwierzytelnianie kryptograficzne powiązane z fizycznym urządzeniem), lecz w typowym, codziennym scenariuszu są mniej wygodne niż aplikacje TOTP i wymagają większej dyscypliny użytkownika.

- Powiadomienia push są wygodne, bo sprowadzają się do jednego „tapnięcia”, ale otwierają furtkę do ataków przez „zmęczenie powiadomieniami”, gdy ofiara z przyzwyczajenia akceptuje kolejne żądania logowania.

Źródła informacji

- NIST Special Publication 800-63B: Digital Identity Guidelines – Authentication and Lifecycle Management. National Institute of Standards and Technology (2017) – Zalecenia dot. haseł, 2FA, ocena bezpieczeństwa SMS, aplikacji i kluczy sprzętowych

- RFC 6238: TOTP – Time-Based One-Time Password Algorithm. Internet Engineering Task Force (2011) – Specyfikacja algorytmu TOTP używanego w aplikacjach 2FA

- Security of SMS-based Two-Factor Authentication. Federal Trade Commission – Opis słabości SMS 2FA, m.in. SIM swapping i przechwytywanie kodów

- SS7 Vulnerabilities and Mitigations. European Union Agency for Cybersecurity – Analiza luk w SS7 i ich wpływu na bezpieczeństwo SMS