Dlaczego Zero Trust trafia pod strzechy małych firm w 2026

Nowy krajobraz zagrożeń dla MŚP – ransomware i phishing już nie omijają najmniejszych

Jeszcze kilka lat temu właściciel małej firmy mógł szczerze wierzyć, że „hakerzy polują na duże korporacje, nie na naszą pięcioosobową ekipę”. Od 2020 roku ta narracja rozsypała się jak domek z kart. Masowe kampanie ransomware, zautomatyzowane skanery luk i gotowe zestawy do phishingu sprawiły, że ataki na MŚP stały się równie opłacalne, jak te na duże podmioty, a czasem nawet łatwiejsze.

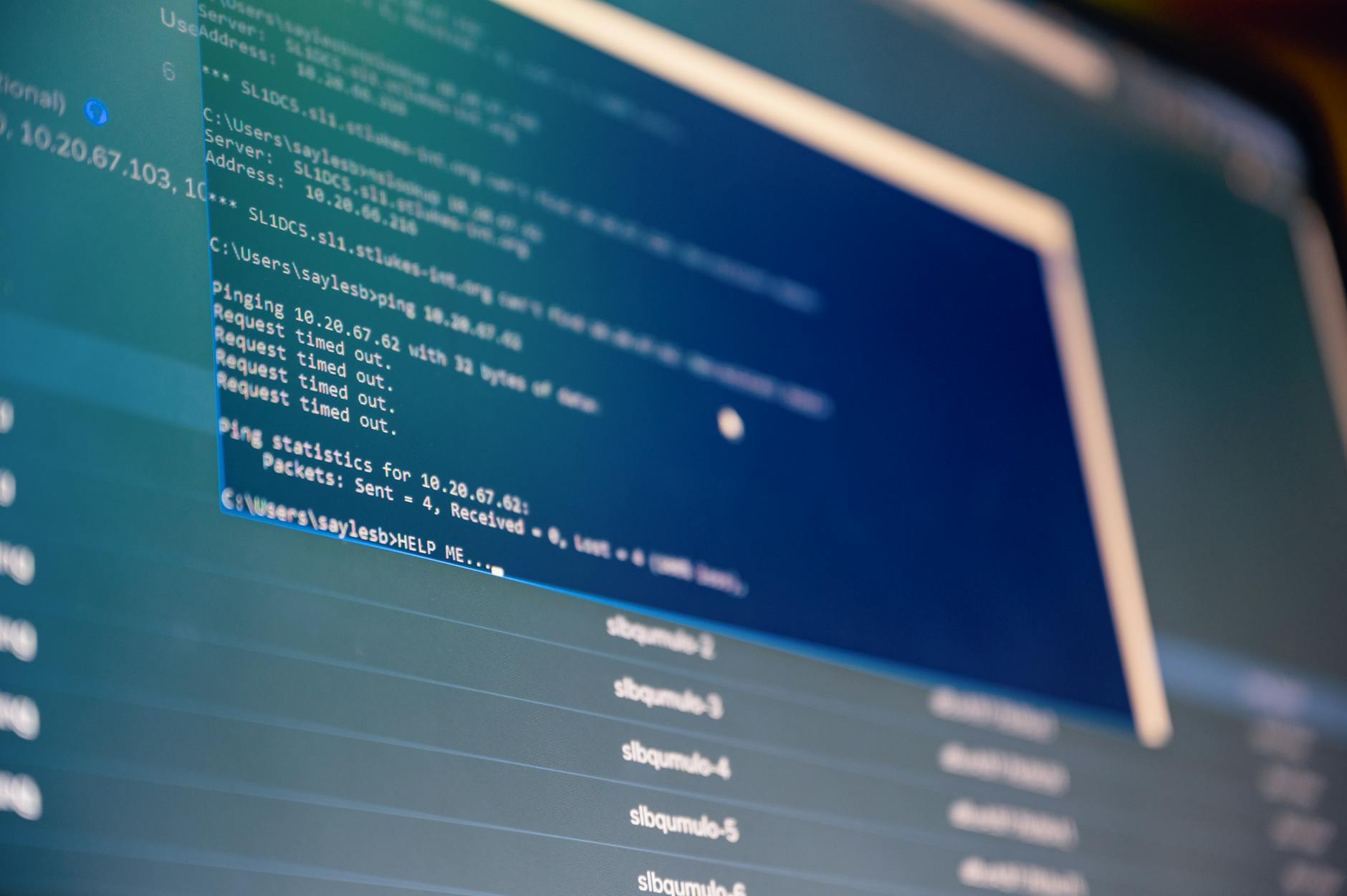

Przestępcy nie muszą już ręcznie wybierać ofiar. Boty skanują internet pod kątem słabych konfiguracji poczty, niedbale wystawionych serwerów, starych wersji WordPressa czy niezabezpieczonych pulpitów zdalnych. Jeśli mała firma ma otwarty, niechroniony port, staje w jednej linii z globalnym koncernem – różnica polega jedynie na tym, że zwykle ma znacznie słabszą ochronę.

Do tego dochodzi phishing i ataki na łańcuch dostaw. Coraz częściej celem są firmy usługowe, księgowe, software house’y czy małe agencje, które przechowują dane i dostępy do systemów swoich klientów. Atakujący wiedzą, że uderzając w mniejszego dostawcę, mogą „przeskoczyć” na większych kontrahentów. Dlatego w 2026 roku małe firmy nie są „za małe, by kogoś zainteresować” – są „w sam raz, żeby się nie narobić”.

Dlaczego model „zaufanej sieci wewnętrznej” się rozpada

Tradycyjne podejście do bezpieczeństwa opierało się na prostym założeniu: biuro jest bezpieczne, internet jest zły. W biurze stoi serwer, router, może firewall, a pracownicy siedzą przy komputerach podpiętych kablem. Gdy ktoś był „w środku”, miał duże zaufanie i dostęp do wielu zasobów. Taki model można porównać do średniowiecznego zamku otoczonego fosą.

W 2026 roku nawet kilkuosobowa firma działa inaczej. Pracownicy logują się z domów, kawiarni i coworków. Używają laptopów, prywatnych telefonów, hotspotów LTE, dysków w chmurze, komunikatorów i aplikacji SaaS. Granica „wewnątrz–na zewnątrz” praktycznie zniknęła. Sam fakt, że ktoś jest „w biurze” albo że jego IP zgadza się z polską geolokalizacją, nie świadczy o bezpieczeństwie.

Model „zaufanej sieci” przestaje działać również dlatego, że atakujący często korzystają z legalnych danych logowania. Jeśli napastnik ukradnie hasło pracownika, to po zalogowaniu od środka wygląda jak zwykły użytkownik. Firewall nie ma szans go rozpoznać, bo nie przełamuje technicznie zabezpieczeń – po prostu używa cudzych kluczy. Dlatego właśnie Zero Trust zakłada, że sam fakt „bycia w środku” niczego nie gwarantuje.

Zero Trust w codziennych sytuacjach – definicja bez żargonu

Zero Trust w wersji korporacyjnej bywa opisywane w białych księgach i diagramach pełnych akronimów. W małej firmie dużo prościej myśleć o nim jako o zasadzie: „nie ufaj automatycznie nikomu i niczemu, zawsze miej jakiś dowód i ograniczaj skutki błędu”.

Przykłady z codzienności:

- Pracownik loguje się do poczty firmowej z kawiarni. Zamiast ufać, że to „na pewno on”, system prosi o dodatkowy kod z aplikacji lub SMS (MFA) i sprawdza, czy urządzenie jest znane, a lokalizacja nie wygląda podejrzanie.

- Nowy freelancer ma dostać dostęp do folderu w chmurze. Zamiast wrzucać go do „ogólnego” udziału na dysku, otrzymuje konto z uprawnieniami tylko do konkretnego projektu i na określony czas.

- Właściciel loguje się do systemu faktur z nowego laptopa. Dostawca usługi widzi, że to nowe urządzenie i wymusza dodatkową weryfikację, a także zgłasza ten fakt w raporcie bezpieczeństwa.

Nie chodzi więc o to, by wszystkim „nie ufać” w sensie relacji, ale o to, by systemy przestawiły się z zasady „zaufaj i dopiero potem sprawdzaj” na „sprawdź zanim zaufasz – i powtarzaj to regularnie”.

Różne oczekiwania klientów indywidualnych i B2B

Klienci indywidualni rzadko pytają małą firmę o standardy bezpieczeństwa. Interesuje ich termin realizacji, jakość obsługi i cena. Świadomi klienci B2B patrzą inaczej. Szczególnie jeśli działają w finansach, medycynie, e‑commerce czy w branżach regulowanych, wymagają od dostawców usług potwierdzenia, że ich dane nie będą leżeć na niezabezpieczonym FTP ani w niezaszyfrowanym Excelu.

Coraz częściej pojawiają się ankiety bezpieczeństwa od kontrahentów, zapisy w umowach o standardach ochrony danych czy wymogi audytowe. Nawet jeśli mała firma nie musi mieć formalnego ISO 27001, to stosowanie zasad zbliżonych do Zero Trust pozwala spokojnie odpowiedzieć na pytania typu: „Jak ograniczacie dostęp do danych klientów?”, „Czy macie MFA do systemów krytycznych?”, „Jak zarządzacie kontami byłych pracowników?”.

Dodatkowo, wymogi RODO, KSeF i innych regulacji branżowych w praktyce wymuszają elementy Zero Trust: kontrolę dostępu, rejestrowanie aktywności, minimalizację uprawnień i plan reagowania na incydenty. Kto zbliża się do takiego poziomu, jest po prostu atrakcyjniejszym i pewniejszym partnerem dla większych klientów.

Zero Trust w praktyce: co to znaczy „nie ufaj nikomu domyślnie”

Trzy proste zasady: weryfikuj, ograniczaj, monitoruj

Rozbudowane modele Zero Trust można sprowadzić do trzech reguł, które są zrozumiałe nawet dla osób nietechnicznych i dobrze pasują do realiów małej firmy.

1. Weryfikuj – nie wystarcza samo hasło. Potrzebne są dodatkowe zabezpieczenia, jak MFA, potwierdzanie nowych urządzeń, rozpoznawanie nietypowych lokalizacji. Weryfikacja dotyczy nie tylko ludzi, ale też urządzeń (czy laptop ma aktualne łatki, antywirusa, szyfrowanie dysku).

2. Ograniczaj – każdy użytkownik i każde konto ma tylko takie uprawnienia, jakie są niezbędne do pracy. Brak „superuserów” na wszelki wypadek. Dostęp do systemów i folderów przyznaje się celowo, a nie hurtowo. Zasada „minimum koniecznego dostępu” działa jak bezpiecznik: gdy któreś konto zostanie przejęte, szkody są ograniczone.

3. Monitoruj – rejestrowanie logowań, powiadomienia o próbach logowania z nowych lokalizacji, przegląd raportów bezpieczeństwa raz w tygodniu. Monitorowanie nie oznacza śledzenia pracowników, ale pilnowanie nietypowych zachowań: logowanie o 3:00 w nocy z drugiego końca świata, nagłe pobranie dużej ilości danych, masowe próby logowań z błędnym hasłem.

Mur i fosa kontra Zero Trust – porównanie podejść

Dobrym sposobem na zrozumienie zmiany jest porównanie dwóch modeli: „mur i fosa” oraz Zero Trust. Oba mają swoje miejsce, jednak ich przydatność w MŚP zmienia się wraz z liczbą systemów chmurowych i stopniem pracy zdalnej.

| Aspekt | Model „mur i fosa” | Zero Trust w małej firmie |

|---|---|---|

| Punkt zaufania | Wejście do sieci (VPN, biuro) | Każde logowanie i każde żądanie |

| Praca zdalna | Traktowana jak wyjątek | Traktowana jako norma |

| Reakcja na przejęcie konta | Atakujący często ma szeroki dostęp | Dostęp ograniczony do kilku zasobów |

| Wdrożenie | Często sprzętowo-sieciowe | Bardziej skoncentrowane na kontach i danych |

| Koszt startowy | Często wysoki (sprzęt) | Może być niski (funkcje chmury) |

Model „mur i fosa” jeszcze ma sens w bardzo prostych środowiskach: jeden serwer w biurze, brak pracy zdalnej, brak aplikacji chmurowych, kilka stacjonarnych komputerów. W praktyce w 2026 roku taka sytuacja jest rzadkością. Większość małych firm korzysta z kilku usług SaaS, a przynajmniej część zespołu pracuje spoza biura – wtedy Zero Trust staje się dużo lepiej dopasowanym podejściem.

Określenie „korony królestwa” w małej firmie

Zero Trust nie polega na tym, by wszystko zabezpieczyć jednakowo mocno. Kluczem jest zrozumienie, co w firmie jest najcenniejsze i na tym zbudowanie priorytetów. W małych organizacjach najczęściej chodzi o kilka obszarów:

- Dane klientów – bazy kontaktów, umowy, dokumenty projektowe, wyniki kampanii, loginy do kont reklamowych czy sklepów.

- System księgowy / fakturowanie – nie tylko z perspektywy poufności, ale także ciągłości działania. Brak dostępu do faktur paraliżuje firmę.

- Poczta firmowa – konto mailowe właściciela i kluczowych osób bywa „master-kluczem” do resetu haseł w innych systemach.

- CRM i systemy sprzedażowe – dane leadów, historia relacji, notatki handlowe.

W praktyce „koroną królestwa” jest najczęściej skrzynka mailowa właściciela, panele administracyjne sklepów i narzędzia finansowe. To one powinny jako pierwsze otrzymać MFA, ścisłą kontrolę uprawnień i dokładniejsze monitorowanie. Dopiero potem „dociąga się” resztę zasobów – pliki marketingowe, narzędzia pomocnicze, komunikatory.

Zero Trust a RODO, KSeF i regulacje branżowe

Zero Trust i regulacje typu RODO czy KSeF mają wspólną część: ochronę danych, kontrolę dostępu i rozliczalność. Są jednak dwie różnice, które dobrze mieć z tyłu głowy.

Po pierwsze, RODO mówi „co” trzeba osiągnąć: poufność, integralność, dostępność, minimalizacja danych, rejestr czynności. Zero Trust skupia się na „jak”: konkretnych mechanizmach technicznych i procesowych, które prowadzą do tych celów (MFA, segmentacja, logowanie zdarzeń, zasada najmniejszych uprawnień).

Po drugie, Zero Trust wykracza poza obowiązki prawne. Dba o takie obszary jak praca zdalna, wykorzystywanie prywatnych urządzeń, współpraca z wieloma dostawcami SaaS czy ograniczanie skutków przejęcia konta pracownika. Spełnienie tylko minimalnych wymogów regulacyjnych coraz rzadziej wystarcza, by przetrwać realny incydent i sprostać oczekiwaniom bardziej świadomych partnerów biznesowych.

Najważniejsze trendy Zero Trust 2026 widziane oczami MŚP

Od drogich systemów do wykorzystania tego, co już jest w chmurze

Duże firmy budują kompleksowe platformy bezpieczeństwa, integrują dziesiątki systemów i zatrudniają dedykowane zespoły SOC. Małe firmy zazwyczaj nie mają na to ani budżetu, ani ludzi. Dobra wiadomość: większość popularnych usług chmurowych ma już wbudowane funkcje Zero Trust, które w niewielkim stopniu podnoszą koszt, a znacząco poprawiają poziom ochrony.

Przykładowo, Microsoft 365 i Google Workspace w standardowych planach umożliwiają:

- włączenie uwierzytelniania wieloskładnikowego dla wszystkich kont,

- konfigurację reguł dostępu warunkowego (np. blokowanie logowań spoza wybranych krajów),

- monitorowanie podejrzanych logowań i alerty bezpieczeństwa,

- centralne zarządzanie urządzeniami (w wyższych planach lub jako dodatkowa usługa).

Podobnie większość popularnych CRM-ów, narzędzi do zarządzania projektami czy systemów księgowych udostępnia logi aktywności, zarządzanie rolami i MFA. Trend 2026 polega więc nie na „kupuj nowe”, tylko na „uaktywnij i dobrze skonfiguruj to, co już opłacasz co miesiąc”.

Mechanizmy „zero trust by default” u dużych dostawców

Dostawcy usług SaaS zaczynają domyślnie aktywować mechanizmy zbliżone do Zero Trust, nawet jeśli firma nie ma dedykowanego specjalisty bezpieczeństwa. Widać to na kilku poziomach:

- Wymuszanie włączenia MFA przy dostępie do paneli administracyjnych.

- Ostrzeżenia przy udostępnianiu plików „dla każdego z linkiem” i sugerowanie mocniejszych ustawień prywatności.

- Automatyczne blokowanie logowań z bardzo nietypowych lokalizacji lub anonimowych proxy.

- Wbudowane „centra bezpieczeństwa” w panelach, które pokazują ocenę konfiguracji i proponują poprawki.

Dla małych firm to ogromna szansa: zamiast budować od zera infrastrukturę bezpieczeństwa, mogą „podczepić się” pod sensowne domyślne ustawienia dużych dostawców i jedynie je dopasować do swoich potrzeb. Koszt to głównie czas na przemyślenie polityk i ich wdrożenie, a nie kolejne licencje i sprzęt.

Rozwiązania SASE/ZTNA „lite” dla MŚP – co dają, czego nie załatwią

Na rynku rośnie liczba usług SASE (Secure Access Service Edge) i ZTNA (Zero Trust Network Access) w wersjach uproszczonych, celowanych w MŚP. Ich główny cel to bezpieczne udostępnianie dostępu do zasobów firmowych (np. panelu ERP, serwera plików, aplikacji webowej) bez wystawiania ich „na świat” i bez tradycyjnego VPN.

Takie rozwiązania w wersji „lite” oferują zazwyczaj:

- dostęp do aplikacji przez pośrednika w chmurze,

Granica między „VPN-em dla ubogich” a realnym Zero Trust

Proste usługi ZTNA/SASE często reklamują się jako następca VPN. W praktyce bliżej im do „VPN-a z dodatkowymi klockami bezpieczeństwa”. Różnice są istotne, szczególnie dla małych firm z ograniczonym zapleczem IT.

Najczęściej spotykane różnice między klasycznym VPN i ZTNA „lite” są następujące:

- Zakres dostępu: VPN zwykle wpuszcza użytkownika do całej sieci firmowej, ZTNA wystawia tylko wybrane aplikacje (np. ERP, repozytorium kodu).

- Granularność kontroli: w VPN reguły są sieciowe (IP, porty), w ZTNA – aplikacyjne (konkretna usługa, konkretny adres URL, konkretna rola użytkownika).

- Wymagania sprzętowe: VPN często wymaga urządzeń w biurze, ZTNA „lite” bywa w pełni chmurowe z małym agentem lub lekkim konektorem w sieci.

- Integracja z tożsamością: ZTNA zwykle spina się z kontami z Azure AD/Google Workspace i od razu wspiera MFA, klasyczny VPN bywa osobnym bytem z oddzielnymi hasłami.

Dla małej firmy, która ma kilka usług w chmurze, a tylko jeden czy dwa systemy „on-premise”, ZTNA „lite” lepiej pasuje do filozofii Zero Trust. Natomiast w firmach, gdzie kluczowe aplikacje nadal stoją na lokalnym serwerze, tradycyjny VPN bywa prostszy i tańszy. Rozsądna ścieżka pośrednia to:

- zostawić VPN do starszych systemów,

- nowe aplikacje wystawiać już przez ZTNA/SASE z MFA i ograniczonym dostępem,

- stopniowo migrować „stare” zasoby do modelu aplikacyjnego, gdy tylko budżet i czas na to pozwolą.

Automatyzacja drobnych decyzji bezpieczeństwa zamiast „ciężkiego” SOC

Duże organizacje stawiają na rozbudowane centra operacji bezpieczeństwa, korelację logów z dziesiątek źródeł i analitykę behawioralną. Małe firmy raczej nigdy nie będą miały własnego SOC, ale mogą skorzystać z tej samej idei w wersji „automat zamiast człowieka”.

Typowe przykłady automatyzacji, które realnie da się ogarnąć w MŚP:

- Automatyczna blokada konta po kilku nieudanych próbach logowania z nietypowej lokalizacji lub urządzenia.

- Wymuszenie resetu hasła, jeśli system wy wykryje wyciek na liście znanych skompromitowanych poświadczeń.

- Automatyczne wygaszanie sesji po określonym czasie bezczynności, szczególnie w systemach zawierających dane klientów i finansowe.

- Reguły „jeśli–to” (no-code) wbudowane w platformy chmurowe – np. jeśli ktoś udostępni plik „publicznie”, wyślij administratorowi maila z prośbą o akceptację.

Różnica między podejściem „manualnym” i zautomatyzowanym jest prosta: w pierwszym przypadku szef lub administrator musi wszystko pamiętać i ręcznie reagować. W drugim – system wykonuje 80% pracy za nich, a człowiek podejmuje decyzję tylko w nielicznych, nietypowych sytuacjach.

Od czego zacząć: diagnoza obecnego poziomu zaufania i ryzyka

Mapa zasobów i zależności – bez tego Zero Trust będzie chaotyczny

Zero Trust działa najlepiej, gdy wiadomo, co właściwie się chroni. Tu nie chodzi o kilkudziesięciostronicowy inwentarz, ale o prostą, zrozumiałą mapę zasobów i tego, kto z nich korzysta.

Praktyczna, „lekka” mapa może zawierać cztery kolumny:

- System / narzędzie (np. Microsoft 365, CRM X, system księgowy, sklep online).

- Rodzaj danych (dane klientów, finanse, dane osobowe pracowników, kody źródłowe).

- Kto ma dostęp (konkretne role: handlowcy, księgowość, właściciel, zewnętrzna agencja).

- Sposób logowania (login+hasło, SSO, MFA, dostęp z prywatnych urządzeń).

Już samo wypełnienie takiej tabeli często ujawnia niespodzianki: konta „po byłych pracownikach”, dostęp agencji sprzed kilku lat czy brak MFA w krytycznych systemach. To także dobry moment, by wskazać zależności – co zatrzyma firmę, jeśli przestanie działać (np. poczta, księgowość, system sprzedażowy).

Szybka ocena dojrzałości: trzy pytania kontrolne

Nie trzeba audytu zewnętrznego, żeby oszacować punkt startu. Wystarczą trzy uczciwe odpowiedzi:

- Czy wszystkie krytyczne konta mają MFA? Jeśli nie – poziom ryzyka jest wysoki, nawet przy świetnych backupach i drogim firewallu.

- Czy zespół loguje się do ważnych systemów kontami imiennymi? Wspólne loginy typu „biuro@…” bez rozróżnienia użytkowników utrudniają rozliczalność.

- Czy przynajmniej raz w roku ktoś przegląda listę uprawnień i usuwa „stare” dostępy? Brak takiej rewizji powoduje, że uprawnienia tylko rosną – nigdy się nie zmniejszają.

Im więcej odpowiedzi „nie”, tym bardziej Zero Trust przynosi wymierną poprawę bezpieczeństwa – często przy zaskakująco niskim nakładzie pracy.

Priorytetyzacja: co utwardzić teraz, co może poczekać

Po wstępnej diagnozie pojawia się pokusa, by „od razu wszystko naprawić”. W małej firmie kończy się to zwykle frustracją i cofnięciem części zmian. Zdecydowanie lepiej podzielić działania na trzy koszyki:

- Krytyczne „na już” – poczta właściciela i zarządu, system księgowy, płatności online, główne narzędzie sprzedażowe. Tu wchodzi MFA, porządek z uprawnieniami, przegląd dostępów zewnętrznych.

- Wysokie, ale nie natychmiastowe – dokumenty klientów, narzędzia marketingowe z dostępem do danych i budżetów, repozytoria kodu.

- „Miły dodatek” – narzędzia pomocnicze, triale, różne integracje testowe. Przy nich wystarczy podstawowa higiena: kasowanie nieużywanych kont, MFA tam, gdzie to realne.

Taki podział ułatwia planowanie – najwrażliwsze obszary dostają najlepsze zabezpieczenia jako pierwsze, a reszta czeka na swoją kolej, zamiast całkowicie blokować projekt.

Kluczowe filary Zero Trust w małej firmie – w wersji „minimum sensowne”

Tożsamość jako nowa „ściana obronna”

Zamiast investować głównie w sprzęt sieciowy, mała firma może oprzeć bezpieczeństwo na tożsamości użytkowników i urządzeń. Minimum sensowne w tym obszarze składa się z kilku elementów:

- Jeden główny dostawca tożsamości (IdP) – np. Microsoft Entra ID (dawniej Azure AD) w pakiecie M365 lub Google jako baza logowania.

- Wymuszone MFA dla wszystkich kont – bez wyjątków „bo niewygodne”. W ostateczności można zastosować łagodniejszy start: najpierw konta administracyjne i finansowe, potem reszta.

- Zakaz współdzielenia kont – każde konto ma imię i nazwisko lub jasno przypisanego właściciela.

- Standard haseł – dłuższe, ale rzadziej zmieniane, z menedżerem haseł zamiast karteczek i plików Excel.

W praktyce różnica między „wszystko na hasłach” a „tożsamość + MFA” jest większa niż między „stary firewall” a „nowy firewall nowej generacji”. Atakujący częściej próbują przejąć konto w chmurze niż przebijać się przez sieć biurową.

Dostęp do danych: minimum uprawnień i sensowna struktura

Drugi filar to sposób, w jaki przydzielany jest dostęp do danych. W małych firmach często przez lata buduje się jedna, wielka „miska” z folderami, do której prawie każdy ma wszystko. Zero Trust wymaga choćby podstawowego uporządkowania:

- Podział danych na strefy – np. „Zarząd”, „Finanse”, „Sprzedaż”, „Marketing”, „HR”, „Operacje”. Każda strefa ma osobny zestaw uprawnień.

- Dostęp przez role – handlowiec ma dostęp do „Sprzedaży” i części „Marketingu”, ale nie do „Finansów” i „HR”. Księgowy – odwrotnie.

- Separacja danych wrażliwych – np. dokumentacja kadrowa, hasła do bankowości, dane medyczne. Te foldery powinny mieć najmniejszą grupę uprawnionych osób.

- Czasowy dostęp – jeśli trzeba kogoś dopuścić do wrażliwych danych (np. audytor, konsultant), dostęp nadawany jest na określony czas, a nie „na zawsze”.

Dużą różnicę robi tutaj struktura praca przy onboardingu i offboardingu. Nowy pracownik dostaje od razu właściwy „zestaw ról”, a odchodzący traci go w jednym ruchu – zamiast szukać pojedynczych uprawnień po wszystkich systemach.

Urządzenia: trzy progi zabezpieczeń zamiast jednego standardu dla wszystkich

W małej firmie nie zawsze da się kupić każdemu pracownikowi nowy laptop. Zamiast próbować narzucić jeden, wysokobudżetowy standard na wszystkich, sensowniejsze bywa rozróżnienie trzech poziomów:

- Poziom wysoki – urządzenia firmowe z pełną kontrolą: szyfrowany dysk, aktualny system, EDR/antywirus, zarządzanie MDM. Takie sprzęty służą do pracy z danymi finansowymi i wrażliwymi.

- Poziom średni – urządzenia prywatne, ale z wymuszoną ochroną przy dostępie do systemów firmowych (np. brak możliwości pobierania danych lokalnie, tylko praca przez przeglądarkę lub „bezpieczny kontener” aplikacji).

- Poziom niski – urządzenia, z których można tylko wykonywać najprostsze czynności, np. przeglądać publiczne zasoby lub komunikować się przez podstawowy komunikator.

Różnica między tymi poziomami sprowadza się do tego, do jakich danych urządzenie zostanie dopuszczone. Dzięki temu nawet jeśli ktoś łączy się z prywatnego laptopa, nie dostanie dostępu do „korony królestwa”.

Monitorowanie i logi: mało, ale w odpowiednim miejscu

Trzeci filar Zero Trust w wersji „minimum sensowne” to podstawowe logowanie i regularny przegląd najważniejszych sygnałów. Tu punkt ciężkości jest inny niż w korporacjach: mniej chodzi o „wszystko, wszędzie, zawsze”, a bardziej o:

- Logi logowań do systemów krytycznych – z jakich krajów, z jakich urządzeń, o jakich porach.

- Zmiany uprawnień – kto komu i kiedy nadał dostęp do wrażliwych danych.

- Działania administracyjne – zakładanie nowych kont, reset haseł, tworzenie nowych ról.

Dobry kompromis dla MŚP to prosta „godzina bezpieczeństwa” raz w tygodniu lub raz na dwa tygodnie. Administrator (często łączący kilka ról) przechodzi wtedy przez panel bezpieczeństwa głównych usług chmurowych, patrzy na ostatnie alerty, nietypowe logowania i szybkie rekomendacje dostawcy. To dużo bardziej wykonalne niż całodzienny monitoring.

Prosta ścieżka wdrożenia Zero Trust krok po kroku – bez wielkiego budżetu

Krok 1: Uporządkowanie kont, ról i właścicieli systemów

Na początek przydaje się porządek „księgowy” w IT. Zamiast od razu kupować nowe narzędzia, lepiej sprawdzić, co już istnieje i czy ktoś się tym opiekuje.

Praktyczny zestaw działań na ten etap:

- Lista wszystkich usług, za które firma płaci (na podstawie faktur z karty firmowej i kont mailowych).

- Wskazanie właściciela biznesowego każdej usługi – osoby, która rozumie, do czego służy i kto powinien mieć dostęp.

- Przegląd kont administracyjnych – czy są imienne, czy nie ma „admin”, „root”, „it@firma”, do których nikt się nie przyznaje.

- Usunięcie kont po byłych pracownikach i dostawcach, dla których współpraca się zakończyła.

Często już ten krok zmniejsza powierzchnię ataku: znika kilka nieużywanych subskrypcji, z których „ktoś kiedyś” udostępnił dane na świat.

Krok 2: Włączenie MFA tam, gdzie błąd będzie najdroższy

Następny ruch ma największy stosunek „zysk/wydatek”: wymuszenie MFA na krytycznych kontach. W małej firmie kolejność zwykle jest taka:

- Poczta właściciela i wszystkich osób z prawami administracyjnymi w M365/Google.

- System księgowy, bankowość elektroniczna, płatności online.

- CRM, system sprzedażowy, główne narzędzia do zarządzania projektami.

- Współdzielone dyski i repozytoria dokumentów.

W praktyce ten etap bywa najbardziej „psychologicznie wymagający” – bo zmienia przyzwyczajenia. Pomaga czytelna komunikacja: krótkie szkolenie, instrukcja krok po kroku, jasne wyjaśnienie, dlaczego to robimy i jak zgłosić problem.

Krok 3: Pierwsze polityki „dostępu warunkowego” zamiast jednego wielkiego zakazu

Zamiast od razu blokować wszystkie logowania spoza kraju, rozsądniej jest zacząć od kilku miękkich reguł. Przykładowo:

- Wymaganie MFA przy każdym logowaniu z nowego urządzenia lub z kraju, w którym firma nie działa.